Automação de Infraestrutura com Ansible e AWX: Uma Análise Arquitetural e Operacional em Ambientes Corporativos

Descubra como Ansible e AWX se integram para fornecer automação declarativa e governança centralizada em ambientes corporativos, fortalecendo práticas de IaC e DevOps.

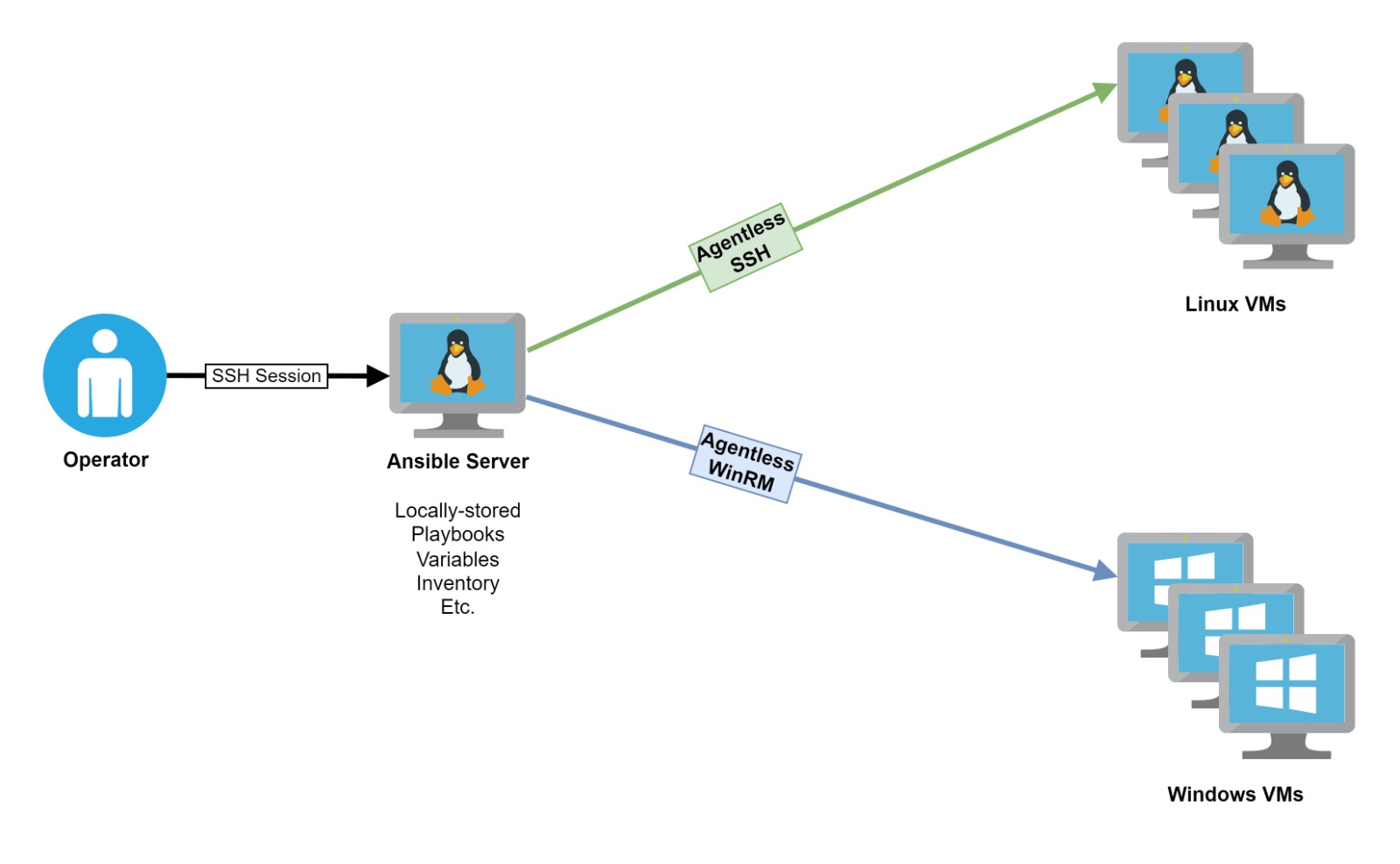

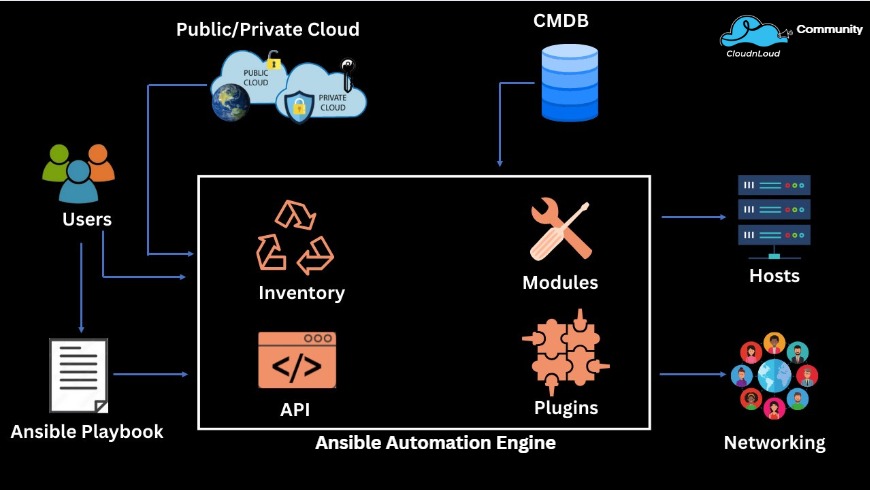

A crescente complexidade dos ambientes computacionais corporativos exige mecanismos de automação capazes de garantir padronização, escalabilidade e rastreabilidade das operações de infraestrutura. O Ansible destaca-se como ferramenta de automação declarativa baseada em SSH e sem necessidade de agentes, permitindo gerenciamento eficiente de servidores Linux. Complementarmente, o AWX atua como camada de orquestração, fornecendo interface gráfica, API REST, controle de acesso baseado em funções (RBAC) e auditoria centralizada.

Este artigo apresenta uma análise científica da integração entre Ansible e AWX, explorando seus fundamentos arquitetônicos, modelo operacional, benefícios organizacionais e impactos na governança de infraestrutura. A pesquisa demonstra como essa combinação fortalece práticas de Infraestrutura como Código (IaC) e DevOps em ambientes corporativos.

1. Introdução

A administração tradicional de infraestrutura de Tecnologia da Informação (TI) baseava-se predominantemente em intervenções manuais, scripts isolados e execução direta de comandos em servidores. Embora funcional em ambientes de pequena escala, esse modelo apresenta limitações críticas em contextos corporativos:

- Elevada dependência de conhecimento individual

- Propensão significativa a erros humanos

- Baixa rastreabilidade de alterações

- Dificuldade de padronização e escalabilidade

Com a consolidação do paradigma DevOps e da Infraestrutura como Código (IaC), a automação tornou-se elemento central para garantir consistência, repetibilidade e previsibilidade operacional. Nesse cenário, Ansible e AWX emergem como solução integrada capaz de unir automação técnica com governança corporativa.

2. Fundamentação Teórica

2.1 Arquitetura do Ansible

O Ansible adota modelo arquitetural agentless, eliminando a necessidade de instalação de agentes nos servidores gerenciados. Sua comunicação ocorre via SSH, utilizando módulos executados remotamente.

Os principais componentes incluem:

- Control Node – Nó responsável pela execução dos playbooks

- Inventory – Estrutura que define os hosts gerenciados

- Playbooks – Arquivos declarativos em YAML

- Modules – Unidades funcionais executadas nos nós remotos

- Managed Nodes – Servidores alvo da automação

A característica de idempotência garante que múltiplas execuções de um mesmo playbook mantenham o estado desejado sem efeitos colaterais indesejados.

2.2 Arquitetura do AWX

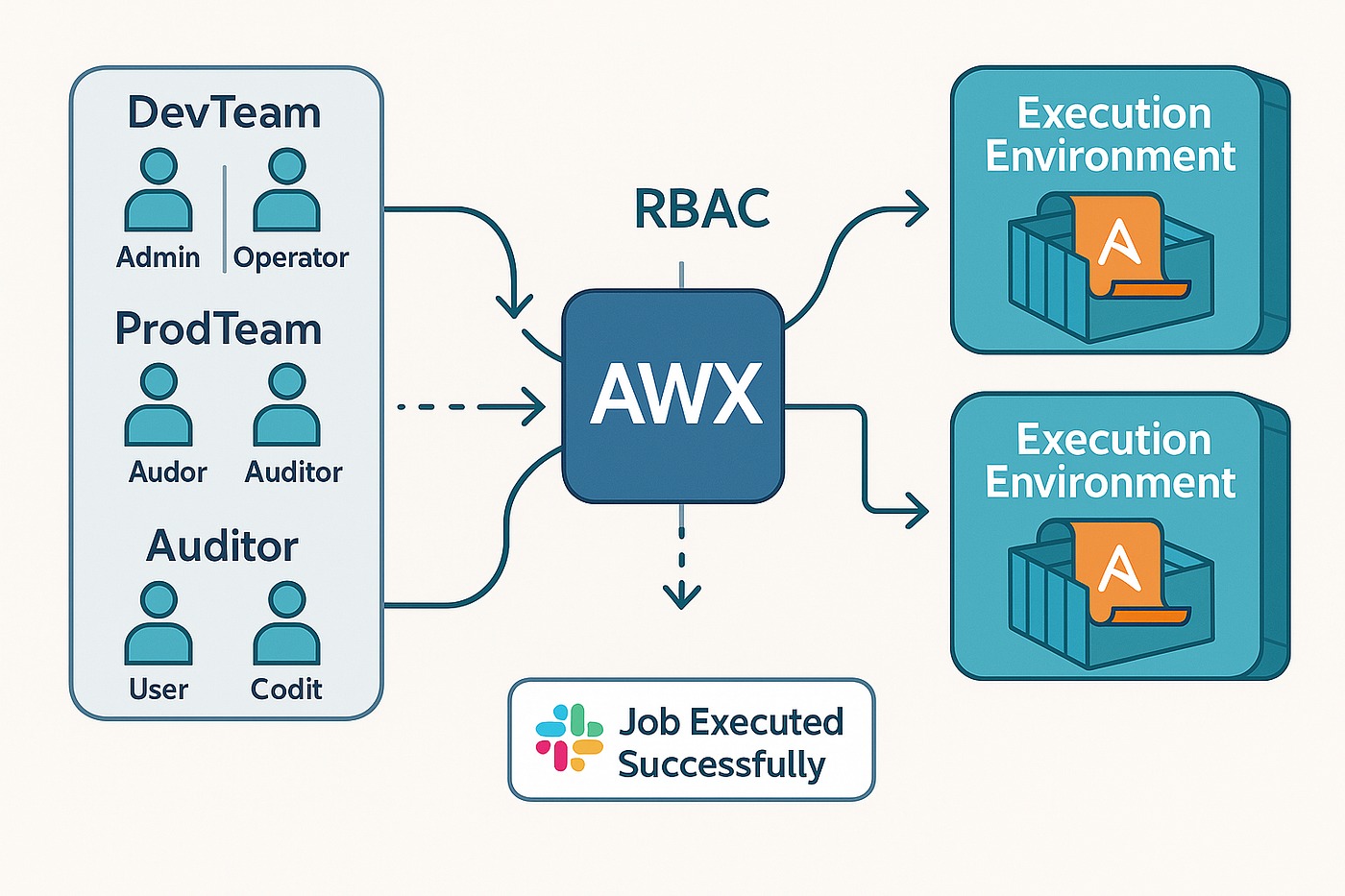

O AWX é a interface open-source que expande as capacidades do Ansible para ambientes corporativos, fornecendo uma camada de orquestração e governança.

Componentes Internos

- Interface Web

- API REST

- Execution Environment

- Banco de dados PostgreSQL

- Redis para gerenciamento de filas

Funcionalidades Principais

- Controle RBAC

- Auditoria completa de execuções

- Agendamento de tarefas

- Integração com repositórios Git

- Workflows encadeados

3. Integração Ansible + AWX

A integração ocorre por meio da importação de projetos (repositórios Git) no AWX. O fluxo é descrito a seguir:

Desenvolvedor → Repositório Git → AWX Project Sync → Job Template → Execution Environment → Servidores Linux

Esse modelo proporciona:

- Versionamento estruturado da automação

- Separação entre desenvolvimento e execução

- Controle granular de permissões

- Registro detalhado de execuções

A utilização de Job Templates permite parametrização e padronização das execuções, reduzindo variabilidade operacional.

4. Metodologia

Este estudo adota abordagem qualitativa baseada em:

- Revisão da documentação oficial das ferramentas

- Modelagem arquitetural dos componentes

- Análise comparativa entre execução manual e automatizada

- Avaliação dos impactos organizacionais em ambientes Linux corporativos

A análise concentra-se na aplicação prática em ambientes empresariais de médio e grande porte.

5. Benefícios Operacionais

5.1 Padronização

As configurações tornam-se reproduzíveis e auditáveis, eliminando variações manuais.

5.2 Escalabilidade

Um único playbook pode ser aplicado simultaneamente a centenas de servidores.

5.3 Governança e Auditoria

O AWX mantém histórico detalhado de execuções, logs centralizados e controle de acesso baseado em papéis.

5.4 Segurança

Autenticação baseada em token, integração com diretórios corporativos (LDAP/AD) e controle granular de permissões.

6. Discussão

A integração entre Ansible e AWX representa avanço significativo na maturidade operacional das organizações. Enquanto o Ansible fornece mecanismo técnico robusto para automação declarativa, o AWX introduz governança, rastreabilidade e integração com pipelines DevOps. Esse modelo reduz riscos associados a execuções manuais, melhora a previsibilidade e fortalece práticas de compliance e auditoria corporativa.

7. Boas Práticas para Ambientes Conteinerizados

Organizações maduras adotam práticas consolidadas para mitigar riscos, incluindo:

- Uso de imagens mínimas e builds multi-stage;

- Execução de containers como usuários não privilegiados;

- Definição explícita de limites de CPU e memória;

- Integração com sistemas de monitoramento e logs estruturados;

- Automação de deploys e rollback por meio de orquestradores.

Essas práticas alinham a conteinerização aos princípios de engenharia de confiabilidade e operações modernas.

8. Conclusão

A combinação entre Ansible e AWX estabelece uma plataforma robusta para automação de infraestrutura em ambientes corporativos. A arquitetura agentless do Ansible, aliada à governança centralizada do AWX, promove ganhos substanciais em eficiência, segurança e controle operacional.

A adoção estruturada dessas ferramentas consolida princípios de Infraestrutura como Código e fortalece fundamentos do DevOps, contribuindo para maior maturidade organizacional na gestão de TI.

Referências

- Ansible. Ansible Documentation. Red Hat, Inc. Disponível em: https://docs.ansible.com/. Acesso em: 16 fev. 2026.

- AWX. AWX Official Documentation. Ansible Community. Disponível em: https://ansible.readthedocs.io/projects/awx/. Acesso em: 16 fev. 2026.

- Ansible Automation Platform. Product Documentation. Red Hat, Inc. Disponível em: https://access.redhat.com/documentation/en-us/red_hat_ansible_automation_platform/. Acesso em: 16 fev. 2026.

- Git. Git Documentation. Disponível em: https://git-scm.com/docs. Acesso em: 16 fev. 2026.

- GitLab. GitLab CI/CD Documentation. GitLab Inc. Disponível em: https://docs.gitlab.com/. Acesso em: 16 fev. 2026.

- KIM, Gene; HUMBLE, Jez; DEBOIS, Patrick; WILLIS, John. The DevOps Handbook. Portland: IT Revolution Press, 2016.

- HUMBLE, Jez; FARLEY, David. Continuous Delivery: Reliable Software Releases through Build, Test, and Deployment Automation. Boston: Addison-Wesley, 2010.

- MORRIS, Kief. Infrastructure as Code: Managing Servers in the Cloud. Sebastopol: O'Reilly Media, 2016.

- BURNS, Brendan; BEDA, Joe; HIGHTOWER, Kelsey. Kubernetes: Up & Running. Sebastopol: O'Reilly Media, 2019.

- RED HAT. Ansible Best Practices Guide. Red Hat Documentation Portal, 2024.